IP/DHCP dinâmico

DHCP (Protocolo de configuração dinâmica de hosts) é um protocolo de gerenciamento de rede projetado para o gerenciamento dinâmico centralizado e configuração de endereços IP de usuários. Ele permite que servidores aloquem dinamicamente endereços IP e informações de configuração para clientes, suportando uma arquitetura Cliente/Servidor (C/S).

A maioria das conexões discadas utiliza esse tipo.

No protocolo DHCP, normalmente há duas funções:

- Cliente DHCP: Isso geralmente se refere a dispositivos terminais na rede, como PCs e impressoras, que usam as informações de IP alocadas pelo servidor DHCP, incluindo endereços IP e configurações de DNS.

- Servidor DHCP: O servidor DHCP gerencia centralmente todas as informações de configuração da rede IP e lida com solicitações DHCP dos clientes.

O protocolo DHCP usa UDP como seu protocolo de transporte. Os clientes enviam mensagens para a porta 67 no servidor DHCP, e o servidor responde para a porta 68 no cliente.

Há três maneiras pelas quais um servidor DHCP pode atribuir endereços IP aos clientes:

- Alocação Estática: Um endereço IP é atribuído permanentemente a um cliente específico.

- Alocação dinâmica: Os endereços são atribuídos aleatoriamente aos clientes de forma permanente.

- Alocação arrendada: Os endereços são atribuídos temporariamente aos clientes por um período específico.

O terceiro método é o mais comumente usado. O período durante o qual o endereço é válido é chamado de período de locação. Antes que o lease expire, o cliente deve solicitar uma extensão do servidor. O servidor deve aceitar a solicitação para que o cliente continue usando o endereço; caso contrário, ele será liberado incondicionalmente.

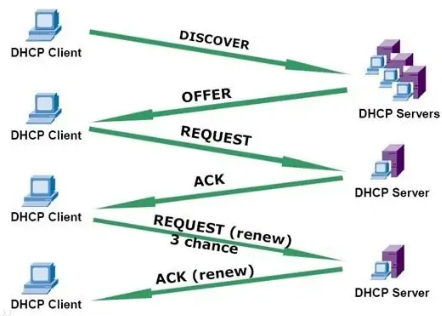

Os tipos de mensagens envolvidas no processo DHCP e suas funções são os seguintes:

- DHCP DESCOBRIR: A primeira mensagem enviada pelo cliente para iniciar o processo DHCP, transmitindo uma solicitação de endereço IP e outros parâmetros de configuração.

- OFERTA DHCP: A resposta do servidor à mensagem DHCP DISCOVER, contendo um endereço IP válido e informações de configuração, enviada como uma mensagem unicast (ou broadcast).

- PEDIDO DHCP: A resposta do cliente à mensagem DHCP OFFER, indicando a aceitação da configuração. Esta mensagem também é enviada quando o cliente solicita uma renovação de lease.

- DECLÍNIO DHCP: Se o cliente descobrir que o endereço IP atribuído é inutilizável (por exemplo, devido a um conflito de endereço IP), ele envia esta mensagem para informar o servidor para evitar usar esse endereço IP.

- ACK DHCP: O reconhecimento do servidor da mensagem DHCP REQUEST do cliente. O cliente só recebe verdadeiramente o endereço IP e as informações de configuração relacionadas ao receber esta mensagem.

- DHCP NAK: A rejeição do servidor à mensagem DHCP REQUEST do cliente. Ao receber essa mensagem, o cliente reiniciará o processo DHCP.

- LANÇAMENTO DHCP: O cliente libera voluntariamente o endereço IP alocado pelo servidor. Ao receber esta mensagem, o servidor recicla o endereço IP, tornando-o disponível para outros clientes.

- INFORMAÇÃO DHCP: Após obter um endereço IP, o cliente envia esta mensagem para solicitar informações adicionais de configuração de rede do servidor, como configurações de DNS.

As principais vantagens do protocolo DHCP incluem configuração precisa de endereço IP, redução de conflitos de endereço IP, gerenciamento automatizado de endereço IP e gerenciamento eficiente de alterações. Habilitar serviços DHCP em redes médias a grandes é essencial, pois reduz a carga sobre os administradores de rede que gerenciam as configurações de endereço IP e aumenta efetivamente a utilização de endereços IP.

IP estático

Discagem IP estática, também conhecido como configuração de IP estático, é um método de configuração de rede onde o endereço IP de um computador ou dispositivo é definido manualmente em vez de atribuído automaticamente por um servidor DHCP. Isso significa que toda vez que o dispositivo se conecta à rede, ele usa o mesmo endereço IP.

Na discagem IP estática, o protocolo envolve principalmente ARP (Protocolo de Resolução de Endereços) e DNS (Sistema de Nomes de Domínio). O ARP é usado para mapear endereços IP para endereços MAC para comunicação entre dispositivos na mesma rede local (LAN). O DNS é usado para resolver nomes de domínio em endereços IP, permitindo que os usuários acessem recursos de rede por meio de nomes de domínio fáceis de lembrar.

O processo de interação para discagem IP estática é o seguinte:

- Configurando o endereço IP estático: O usuário configura manualmente o endereço IP estático nas configurações de rede do computador ou dispositivo. Isso normalmente inclui a configuração do endereço IP, máscara de sub-rede, gateway padrão e endereços de servidor DNS.

- Conectando-se à rede:Após a configuração, o dispositivo tenta se conectar à rede, determinando sua posição na rede com base no endereço IP e na máscara de sub-rede configurados.

- Solicitações e respostas ARP: Para se comunicar com outros dispositivos, o dispositivo precisa saber seus endereços MAC. Ele envia uma transmissão de solicitação ARP para perguntar sobre o endereço MAC do endereço IP de destino. O dispositivo de destino responde com uma resposta ARP contendo seu endereço MAC, permitindo a comunicação.

- Consulta DNS: Quando o usuário tenta acessar recursos de rede, o dispositivo primeiro envia uma consulta ao servidor DNS para obter o endereço IP do recurso. O servidor DNS retorna o endereço IP correspondente, permitindo que o dispositivo se comunique com o recurso de destino.

- Transmissão de dados: Depois que o dispositivo conhece os endereços IP e MAC do recurso de destino, ele pode se comunicar com ele usando protocolos de camada IP e camada de link (como TCP/IP e Ethernet).

Discagem IP estática é um método de configuração em que o endereço IP de um computador ou dispositivo é definido manualmente. Durante o processo de interação, os protocolos ARP e DNS desempenham papéis cruciais na resolução de endereços e na resolução de nomes de domínio. Comparada ao DHCP, a configuração de IP estática oferece uma conexão de rede mais estável e previsível, mas requer gerenciamento e manutenção manuais da alocação de endereços IP.

PPPoE

Primeiro, vamos discutir o protocolo PPP.

PPP (Protocolo Ponto a Ponto) é um protocolo de camada de enlace de dados que opera na segunda camada da pilha de protocolos TCP/IP. Ele fornece a funcionalidade para transmitir pacotes de camada de rede encapsulados por links ponto a ponto. O PPP suporta links full-duplex e half-duplex e inclui protocolos de autenticação como PAP e CHAP para garantir a segurança da rede. O protocolo PPP é fácil de estender e suporta vários protocolos de camada de rede, como IP, IPX e NetBEUI.

O protocolo PPP consiste principalmente do Link Control Protocol (LCP) e do Network Control Protocol (NCP). O LCP é usado para estabelecer, derrubar e monitorar links de dados PPP, enquanto o NCP negocia o formato e o tipo de pacotes de dados transmitidos por esse link de dados.

O fluxo de trabalho do protocolo PPP é dividido em vários estágios: Dead, Establish, Authenticate, Network e Terminate. Ao estabelecer uma conexão, o PPP primeiro negocia os parâmetros do LCP, incluindo se deve usar SP ou MP, o método de autenticação e a unidade máxima de transmissão (MTU). Em seguida, o NCP negocia e configura o protocolo da camada de rede, como alocação de endereço IP. Após o término da comunicação, o NCP libera a conexão da camada de rede, o LCP libera a conexão da camada de link de dados e, finalmente, a conexão da camada física é liberada.

O PPP é amplamente usado em conexões dial-up e de linha dedicada, como modems, linhas ISDN e fibra óptica. Ele suporta recursos como compressão de dados, detecção e correção de erros e autenticação, e pode ser usado em vários tipos de mídia física.

PPPoE (Protocolo ponto a ponto sobre Ethernet) é um protocolo de tunelamento de rede baseado em Ethernet que encapsula o PPP dentro de quadros Ethernet. Ao integrar o protocolo PPP, ele fornece funcionalidades como autenticação, criptografia e compressão, que o Ethernet tradicional não pode oferecer. Ele também é usado para modems a cabo e conexões DSL que fornecem serviços de acesso via protocolos Ethernet.

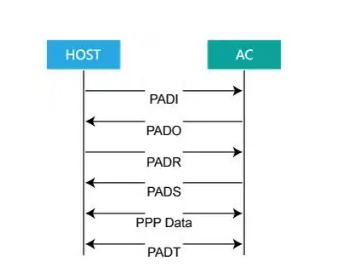

A operação do PPPoE é dividida em duas fases distintas: fase de descoberta e fase de sessão PPP.

Fase de descoberta:

- PADI (Iniciação de Descoberta Ativa PPPoE): O host transmite um pacote de iniciação, visando o endereço de transmissão Ethernet, com o campo CODE definido como 0x09 (Código PADI) e SESSION-ID definido como 0x0000. O pacote PADI deve conter pelo menos uma tag de tipo de nome de serviço, solicitando o serviço desejado do concentrador de acesso.

- PADO (Oferta de Descoberta Ativa PPPoE): Ao receber o pacote PADI, o concentrador de acesso envia um pacote PADO em resposta, contendo o campo CODE definido como 0x07 (Código PADO) e SESSION-ID ainda definido como 0x0000. Este pacote deve incluir uma tag de tipo de nome do concentrador de acesso e uma ou mais tags de tipo de nome de serviço, indicando os tipos de serviços disponíveis para o host. Os valores de Host-Uniq Tag em PADO e PADI devem corresponder.

- PADR (solicitação de descoberta ativa PPPoE): O host seleciona um pacote PADO adequado das respostas recebidas e envia um pacote PADR para o concentrador de acesso selecionado, com CODE definido como 0x19 (Código PADR) e SESSION-ID ainda definido como 0x0000. O pacote PADR deve conter uma tag de tipo de nome de serviço indicando o serviço solicitado.

- PADS (confirmação de sessão de descoberta ativa PPPoE): Após receber o pacote PADR, o concentrador de acesso se prepara para iniciar a sessão PPP e envia um pacote PADS de volta, com CODE definido como 0x65 (Código PADS) e SESSION-ID definido como um identificador de sessão PPPoE exclusivo gerado pelo concentrador de acesso. O pacote PADS também deve incluir uma tag do tipo de nome do concentrador de acesso confirmando o serviço fornecido. Assim que o host recebe o pacote PADS, ambas as partes entram na fase de sessão PPP. Os valores Host-Uniq Tag em PADS e PADR devem corresponder.

Fase de Sessão PPP:

- Estágio de negociação do LCP: Tanto o host quanto o concentrador de acesso enviam mensagens de solicitação LCP um ao outro, negociando a unidade máxima de transmissão (MTU), se devem ser autenticados e o tipo de autenticação.

- Processo de autenticação: PPPoE suporta vários métodos de autenticação, como PAP (Password Authentication Protocol) e CHAP (Challenge Handshake Authentication Protocol). Durante a autenticação, o nome de usuário e a senha são usados para verificar a identidade do usuário. Se a autenticação for bem-sucedida, a sessão continua; se falhar, a sessão é encerrada.

- Transmissão de dados: Uma vez que a sessão PPPoE é estabelecida, os dados PPP podem ser enviados em qualquer outro formato encapsulado PPP, com todos os quadros Ethernet sendo unicast. O SESSION-ID da sessão PPPoE deve permanecer inalterado e deve ser o valor atribuído durante a fase de descoberta.

Em resumo, PPPoE é uma tecnologia que fornece conexões PPP sobre Ethernet, permitindo a criação de túneis ponto a ponto entre duas interfaces Ethernet dentro de um domínio de transmissão Ethernet. Por meio do PPPoE, os usuários podem acessar a internet por meio de serviços de banda larga como ADSL.

PPTP

PPTP (Protocolo de tunelamento ponto a ponto) dialing é um método de discagem de rede que usa o protocolo PPTP para estabelecer um túnel de Rede Privada Virtual (VPN) seguro em redes públicas. Isso permite que usuários remotos acessem com segurança recursos corporativos ou de outras redes privadas.

Princípio

O princípio central da discagem PPTP é a tecnologia de encapsulamento e tunelamento. Ela estabelece um túnel ponto a ponto sobre redes públicas (como a internet), encapsulando pacotes PPP (Point to Point Protocol) dentro de pacotes IP (Internet Protocol) para habilitar acesso remoto seguro.

Protocolo

O protocolo PPTP é construído sobre o protocolo PPP como uma tecnologia de tunelamento VPN. Ele define protocolos de controle e gerenciamento de chamadas, permitindo que os servidores gerenciem o acesso de entrada de conexões dial-up por linhas comutadas por circuito PSTN (Public Switched Telephone Network) ou ISDN (Integrated Services Digital Network), ou para iniciar conexões comutadas por circuito fora de banda.

Processo de interação

O processo de interação para discagem PPTP pode ser dividido em várias etapas:

- Estabelecendo a conexão PPTP: O cliente inicia uma solicitação de conexão PPTP para estabelecer uma conexão TCP com o servidor. Durante essa conexão TCP, o cliente e o servidor negociam parâmetros de controle de link PPTP.

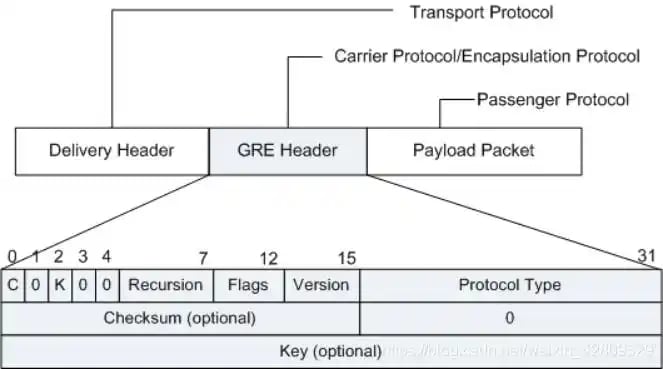

- Estabelecimento do Túnel GRE: Uma vez que a negociação de controle de link PPTP é concluída, o cliente e o servidor usam GRE (Generic Routing Encapsulation) sobre o protocolo IP para transportar quadros de dados PPP. O túnel GRE encapsula quadros de dados PPP para transmissão pela rede pública.

- Estabelecimento de Sessão PPP:No topo do túnel GRE, o cliente e o servidor estabelecem uma sessão PPP para transmitir dados e controlar informações, garantindo a integridade e a segurança dos dados.

- Transmissão de dados: Uma vez que a sessão PPP é estabelecida com sucesso, o cliente pode acessar com segurança os recursos de rede privada no servidor por meio da conexão PPTP. Os dados são encapsulados no formato de protocolo PPP e transmitidos pelo túnel GRE na rede pública.

- Autenticação e Criptografia (Opcional): Em alguns casos, a conexão PPTP pode envolver processos de autenticação e criptografia para garantir a segurança da comunicação. O processo de autenticação verifica a identidade e os direitos de acesso do cliente, enquanto a criptografia protege a confidencialidade dos dados.

Considerações

A discagem PPTP é tipicamente adequada para ambientes de rede sem restrições de firewall, pois usa TCP para comunicação. No entanto, devido à sua segurança relativamente baixa, muitas empresas e organizações preferem protocolos VPN mais seguros, como L2TP/IPsec ou OpenVPN.

Concluindo, a discagem PPTP utiliza o protocolo PPTP e a tecnologia de tunelamento GRE para estabelecer uma conexão VPN segura em redes públicas, permitindo que usuários remotos acessem recursos de rede privada. No entanto, ao considerar a discagem PPTP, é essencial pesar sua conveniência contra sua segurança.

L2TP

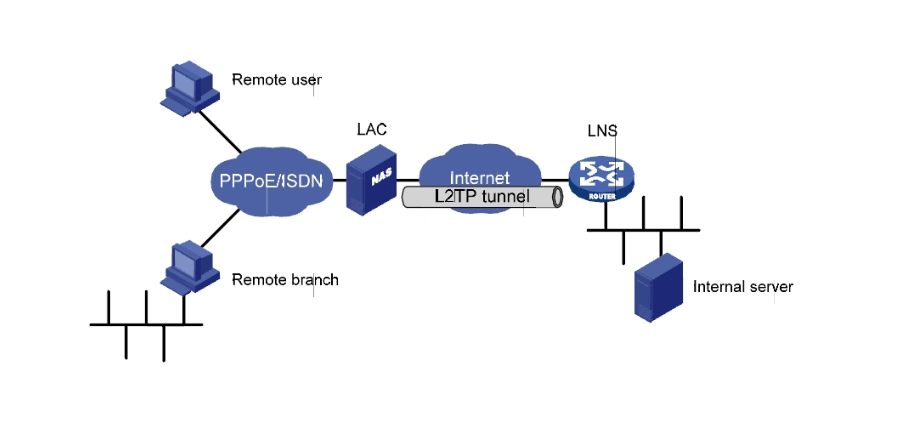

L2TP (Protocolo de Túnel de Camada 2) dialing é um protocolo usado para estabelecer um túnel de Rede Privada Virtual (VPN) em redes públicas. Ele fornece um método para encapsular e transmitir dados da Camada 2 em redes IP, permitindo que usuários remotos acessem com segurança recursos corporativos ou de outras redes privadas. Abaixo está uma introdução detalhada aos princípios, componentes do protocolo e processo de interação da discagem L2TP.

Princípio

O princípio central da discagem L2TP é a tecnologia de tunelamento e encapsulamento. Ela estabelece um túnel de Camada 2 sobre redes públicas (como a internet), encapsulando dados de Camada 2 (como quadros PPP) dentro de pacotes IP para habilitar acesso seguro a redes corporativas. Essa tecnologia de encapsulamento e tunelamento garante a integridade e a segurança dos dados, ao mesmo tempo em que permite a transmissão transparente de dados entre diferentes redes.

Protocolo

O protocolo L2TP é baseado em PPP e tecnologia de tunelamento. Ele define como estabelecer, manter e derrubar túneis de Camada 2 em redes IP, especificando formatos de encapsulamento de dados e métodos de transmissão. O protocolo L2TP também fornece funções de gerenciamento para túneis e sessões, bem como mecanismos de controle de fluxo e tratamento de erros para transmissão de dados.

Processo de interação

O processo de interação para discagem L2TP pode ser dividido em várias etapas:

- Estabelecimento de Túnel: O cliente (por exemplo, dispositivo de usuário remoto) inicia uma solicitação de conexão L2TP para estabelecer uma conexão TCP com o servidor (por exemplo, concentrador de acesso L2TP ou LNS).

- Estabelecimento de Sessão: Uma vez que o túnel é estabelecido com sucesso, o cliente e o servidor começam a estabelecer uma sessão L2TP. Durante esse processo, ambas as partes trocam informações de autenticação (se necessário) e negociam as configurações e parâmetros necessários.

- Encapsulamento e transmissão de dados: O cliente encapsula dados da Camada 2 (como quadros PPP) dentro de datagramas L2TP e os envia através do túnel estabelecido para o servidor. Ao receber o datagrama L2TP, o servidor desencapsula os dados da Camada 2 e os encaminha para a rede ou dispositivo de destino.

- Transmissão de dados e gerenciamento de sessão: Durante a transmissão de dados, o protocolo L2TP fornece mecanismos de controle de fluxo e tratamento de erros para garantir transferência de dados confiável. O cliente e o servidor trocam periodicamente informações de status de sessão para manter a conectividade e a estabilidade.

- Desmonte do túnel: Quando a conexão L2TP não é mais necessária, o cliente ou o servidor podem iniciar uma solicitação de desmontagem do túnel. Ambas as partes trocam mensagens de controle para desmantelar o túnel e a sessão estabelecidos.

Considerações de segurança

Para aumentar a segurança, a discagem L2TP é frequentemente combinada com IPSec (Internet Protocol Security). O IPSec fornece recursos de segurança como criptografia de dados, integridade e autenticação, garantindo a transmissão segura de dados L2TP em redes públicas.

Resumo

A discagem L2TP utiliza o protocolo L2TP e a tecnologia de tunelamento para estabelecer túneis VPN seguros em redes públicas, permitindo que usuários remotos acessem recursos de rede privada. Ela garante a integridade e a segurança dos dados por meio do encapsulamento e da transmissão de dados da Camada 2. Além disso, a combinação com mecanismos de segurança como IPSec pode aumentar ainda mais a segurança da transmissão de dados. No entanto, ao considerar a discagem L2TP, é essencial avaliar e configurar de acordo com as necessidades e ambientes de rede específicos.

DS-Lite

DS-Lite (Pilha Dupla Lite) é um protocolo de rede projetado para lidar com o esgotamento de endereços IPv4, permitindo que usuários com endereços IPv4 privados atravessem redes IPv6 para acessar recursos IPv4 públicos. Com o rápido desenvolvimento da internet, os recursos de endereço IPv4 estão gradualmente se esgotando, enquanto a implantação e popularização do IPv6 levará tempo. Assim, a tecnologia DS-Lite surgiu como uma solução de transição, permitindo que usuários IPv4 existentes continuem acessando aplicativos IPv4 em um ambiente de rede IPv6.

O DS-Lite emprega o tunelamento IPv4 sobre IPv6 usando a tecnologia IPv4 NAT. Essa técnica estabelece um túnel IPv4 dentro de uma rede IPv6, permitindo que pacotes IPv4 sejam transmitidos sobre IPv6. Especificamente, o DS-Lite consiste em duas entidades funcionais: B4 (Elemento Básico de Banda Larga de Bridging) e AFTR (Roteador de tradução de família de endereços). O B4 reside no lado do usuário, responsável por encapsular e desencapsular túneis de endereços IPv4. O AFTR, localizado no lado da rede, não apenas realiza o encapsulamento e desencapsulamento de túneis, mas também lida com a conversão NAT44 de endereços privados para públicos.

No protocolo DS-Lite, a comunicação e a transmissão de dados entre B4 e AFTR são críticas. B4 precisa encapsular endereços IPv4, o que normalmente requer configuração manual ou obtenção de informações relevantes por meio de protocolos como DHCPv6 ou ND, como o endereço IPv6 da WAN, endereço de origem IPv6 para tunelamento e o endereço do dispositivo AFTR (o endereço IPv6 de destino para o túnel). Uma vez que esses detalhes estejam configurados corretamente, B4 pode encapsular pacotes IPv4 no túnel IPv6 e enviá-los para AFTR pela rede IPv6.

Ao receber os pacotes encapsulados, o AFTR realiza o desencapsulamento para restaurar os pacotes IPv4 originais. Então, o AFTR executa a conversão NAT44, transformando endereços privados em endereços públicos para que os pacotes possam ser roteados corretamente para seus servidores IPv4 de destino. Finalmente, os pacotes convertidos são enviados para o servidor de destino, completando o processo de comunicação.

A introdução da tecnologia DS-Lite permite que as operadoras continuem dando suporte a usuários IPv4 acessando aplicativos IPv4 durante o processo de evolução do IPv6, aliviando o problema de exaustão de endereços IPv4. Além disso, o DS-Lite fornece flexibilidade e conveniência para a implantação gradual e transição para IPv6.

É importante notar que, embora a tecnologia DS-Lite alivie a escassez de endereços IPv4 até certo ponto, ela não é uma solução de longo prazo. À medida que o IPv6 se torna mais difundido e maduro, as redes farão a transição gradual para um ambiente IPv6 puro. Portanto, o DS-Lite é visto mais como uma solução de transição para dar suporte às necessidades de comunicação dos usuários IPv4 dentro de uma rede IPv6 antes da implantação completa do IPv6.

Processo de interação DS-Lite

O processo de interação do DS-Lite envolve principalmente dispositivos do lado do usuário (tipicamente roteadores domésticos atuando como B4) e dispositivos do lado da rede (AFTR, Address Family Translation Router). Aqui está uma visão geral do processo de interação do DS-Lite:

- Configuração de Endereço: O dispositivo do lado do usuário (B4) obtém um endereço IPv6 e outras informações relevantes do lado da rede usando protocolos como DHCPv6 ou ND. Essas informações são usadas para estabelecer o túnel IPv4 sobre IPv6. Simultaneamente, o B4 atribui endereços privados a usuários IPv4.

- Encapsulamento de pacotes IPv4: Quando um dispositivo de usuário tenta enviar pacotes IPv4, o B4 recebe esses pacotes. Ele encapsula os pacotes IPv4 dentro de cabeçalhos IPv6, usando as informações de endereço IPv6 obtidas anteriormente como endereços de origem e destino para o túnel.

- Transmissão sobre túnel IPv6: Os pacotes IPv4 encapsulados (agora parte do pacote IPv6) são transmitidos pela rede IPv6. Esse processo é transparente para o dispositivo do lado do usuário, que não precisa saber que seus pacotes estão sendo transmitidos por um túnel IPv6.

- Decapsulamento em AFTR: Quando os pacotes IPv4 encapsulados alcançam o AFTR do lado da rede, ele realiza o desencapsulamento. Isso envolve remover o cabeçalho IPv6 e as informações relacionadas ao túnel para restaurar os pacotes IPv4 originais.

- Conversão NAT44: O AFTR executa NAT44 (Network Address Translation) nos pacotes IPv4 desencapsulados. Isso significa que o AFTR converte o endereço de origem privado do pacote IPv4 em um endereço público para que o pacote possa ser roteado corretamente na internet IPv4 pública.

- Encaminhando para o alvo: Após a conversão NAT44, o pacote IPv4 agora tem um endereço público válido. O AFTR o encaminha para o servidor de destino. O servidor de destino recebe e processa o pacote, então envia uma resposta de volta, que também passará pela conversão NAT44 no AFTR e pelo processo de encapsulamento/desencapsulamento no B4 antes de retornar ao dispositivo do usuário.

Resumo

A introdução da tecnologia DS-Lite permite que as operadoras continuem dando suporte a usuários IPv4 acessando aplicativos IPv4 durante o processo de evolução do IPv6, aliviando o problema de exaustão de endereços IPv4. Além disso, o DS-Lite fornece flexibilidade e conveniência para a implantação gradual e transição para IPv6. No entanto, embora o DS-Lite alivie a escassez de endereços IPv4, não é uma solução de longo prazo, pois a rede futura fará a transição gradualmente para um ambiente IPv6 puro.

v6 Mais

v6Plus (v6プラス) é uma solução de acesso à internet desenvolvida pela JPNE e várias operadoras de banda larga no Japão, com base nas tecnologias IPoE (IPv6 over Ethernet) e MAP-E (Mapping of Address and Port using Encapsulation) para lidar com a escassez de endereços IPv4. Aqui está uma introdução detalhada a esta solução:

Protocolos

- IPoE (IPv6 sobre Ethernet): Esta é uma tecnologia que transmite pacotes IPv6 por Ethernet. No esquema v6Plus, os usuários obtêm endereços IPv6 via IPoE.

- MAP-E (Mapeamento de Endereço e Porta usando Encapsulamento): Esta é uma técnica que mapeia endereços IPv4 para endereços IPv6. No esquema v6Plus, os gateways calculam configurações MAP-E com base no prefixo IPv6 (/64) e concluem o acesso 4over6 por meio do protocolo MAP-E.

Processo

- Obtendo endereço IPv6: O gateway obtém um endereço IPv6 da operadora de banda larga por meio do protocolo IPoE.

- Calculando a configuração MAP-E: O gateway calcula a configuração MAP-E com base no prefixo IPv6 (/64).

- Concluindo o acesso 4over6: O gateway usa o protocolo MAP-E para mapear endereços IPv4 para endereços IPv6, permitindo acesso 4over6.

Características

Vantagens:

- Utiliza uma solução de código aberto não modificada, tornando-a amigável para a comunidade de roteadores de código aberto e fabricantes de roteadores.

- Usuários em uma única área compartilham um endereço IPv4 público enquanto fornecem um intervalo claro de portas específicas disponíveis, equilibrando o problema da escassez de IPv4 com os usuários que precisam de portas abertas.

- Não há restrições quanto aos dispositivos utilizados para acessar o serviço; os usuários podem utilizar seus roteadores simplesmente desabilitando a função MAP-E no modem óptico.

- O algoritmo de configuração MAP-E/4over6 é aberto e fixo, eliminando a necessidade de consultar o operador sobre parâmetros relacionados.

Desvantagens:

- Suporte limitado a dispositivos, com alguns dispositivos apresentando compatibilidade imperfeita, mesmo que afirmem suportá-la.

- Por motivos de segurança, as operadoras podem restringir o acesso dos usuários aos seus próprios endereços IPv4 públicos, causando inconveniências nos testes de sucesso do mapeamento de portas.

- Atualmente, nenhuma outra desvantagem significativa foi identificada.

Resumo

Em resumo, o esquema v6Plus aborda efetivamente a escassez de endereços IPv4 usando tecnologias IPoE e MAP-E para obter acesso misto ao IPv4 e ao IPv6.

PPPoA

PPPoA (PPP sobre ATM) é um protocolo de rede que combina a tecnologia PPP (Point-to-Point Protocol) e ATM (Asynchronous Transfer Mode). Este protocolo permite o estabelecimento de conexões PPP em redes ATM, permitindo acesso discado à internet. No entanto, comparado ao PPPoE (PPP over Ethernet), o PPPoA é menos comum em aplicações práticas, especialmente em redes domésticas e pequenas.

Componentes do Protocolo

O PPPoA depende principalmente do protocolo PPP para transmissão de dados e gerenciamento de sessão, enquanto o ATM lida com transmissão de dados e encapsulamento. O protocolo PPP é responsável por estabelecer, manter e gerenciar conexões de rede, enquanto o ATM fornece um mecanismo eficiente de transmissão de dados.

Processo de interação

O processo de interação para discagem PPPoA normalmente envolve as seguintes etapas:

- Estabelecimento de conexão: O dispositivo do usuário (por exemplo, computador ou roteador) se conecta ao servidor PPPoA por meio da rede ATM. Isso pode envolver conexões de linha física ou conexões sem fio.

- Estabelecimento de Sessão PPP:Uma vez estabelecida a conexão, o dispositivo do usuário inicia o processo de estabelecimento da sessão PPP, que inclui negociações e configurações de LCP (Link Control Protocol) e NCP (Network Control Protocol).

- Autenticação e Autorização:Após estabelecer a sessão PPP, o servidor pode exigir que o usuário se autentique para verificar sua identidade e direitos de acesso, geralmente envolvendo a entrada de um nome de usuário e senha.

- Transmissão de dados: Uma vez que a autenticação é bem-sucedida, o usuário pode começar a transmissão de dados através da conexão PPPoA. A rede ATM transmite eficientemente pacotes de dados para o endereço de destino.

Conclusão

É importante notar que o PPPoA não é tão amplamente usado quanto o PPPoE em aplicações práticas. O PPPoE é mais adequado para redes domésticas e pequenas, pois pode ser executado diretamente sobre Ethernet sem exigir dispositivos ou redes ATM adicionais. Além disso, como a tecnologia ATM está sendo gradualmente substituída por tecnologias mais avançadas, o escopo de aplicação do PPPoA também diminuiu.

Em resumo, PPPoA é um protocolo de rede que combina tecnologias PPP e ATM para estabelecer conexões dial-up em redes ATM. No entanto, devido às suas limitações e à obsolescência gradual da tecnologia ATM, seu uso em redes modernas não é generalizado.

OCN

Discagem OCN refere-se ao método de conexão através da Open Computer Network (OCN). OCN é uma rede que fornece serviços de acesso à internet, normalmente operados por operadoras de telecomunicações ou Provedores de Serviços de Internet (ISPs). A discagem OCN permite que os usuários se conectem à rede OCN por meio de linhas telefônicas ou linhas de comunicação semelhantes para acessar a internet.

Componentes do Protocolo

A discagem OCN envolve principalmente os seguintes protocolos:

- PPP (Protocolo Ponto a Ponto): PPP é usado para transmitir pacotes por links ponto a ponto. Na discagem OCN, o PPP estabelece uma conexão entre o dispositivo do usuário e a rede OCN. Ele suporta vários mecanismos de autenticação, como PAP (Password Authentication Protocol) e CHAP (Challenge Handshake Authentication Protocol), para garantir a segurança da conexão.

- LCP (Protocolo de Controle de Link): LCP é parte do protocolo PPP, usado para estabelecer, configurar e testar conexões de link de dados. Durante o processo de discagem OCN, LCP negocia parâmetros de conexão como Maximum Transmission Unit (MTU) e números mágicos.

- IPCP (Protocolo de Controle de Protocolo de Internet): IPCP é uma extensão do protocolo PPP usado para configurar e negociar parâmetros da camada de rede IP. Durante a discagem OCN, o IPCP é usado para atribuir endereços IP, gateways padrão e outras informações de configuração de rede ao dispositivo do usuário.

Processo de interação

O processo de interação para discagem OCN pode ser resumido da seguinte forma:

- O dispositivo do usuário inicia a discagem: O usuário insere o número de telefone fornecido pelo OCN no software de discagem (como um discador ou uma ferramenta integrada do sistema operacional) para iniciar a conexão.

- Estabelecendo conexão física: A linha telefônica do usuário ou outras linhas de comunicação se conectam ao dispositivo de acesso da rede OCN (como um modem ou servidor de acesso).

- Negociação LCP: O dispositivo do usuário e a rede OCN negociam parâmetros de conexão usando LCP.

- Autenticação: Se a rede OCN exigir autenticação, o dispositivo do usuário deverá fornecer um nome de usuário e uma senha usando PAP ou CHAP para verificação.

- Negociação do IPCP: Uma vez autenticados, o dispositivo do usuário e a rede OCN negociam parâmetros da camada de rede IP usando IPCP, como endereços IP e gateways padrão.

- Estabelecendo conexão PPP: Após concluir as etapas acima, uma conexão PPP é estabelecida entre o dispositivo do usuário e a rede OCN.

- Transmissão de dados: O dispositivo do usuário agora pode acessar a rede OCN e a internet por meio da conexão PPP.

- Término da conexão:Quando a transmissão de dados é concluída ou o usuário se desconecta, a conexão PPP é encerrada e a conexão física é liberada.

Observação

É importante notar que o processo específico de discagem OCN e os detalhes do protocolo podem variar dependendo de diferentes operadoras e ISPs. O conteúdo acima fornece uma visão geral básica, mas as situações reais podem ser diferentes.

IPoA

IPoA (IP sobre ATM) é um protocolo de rede usado para transmitir pacotes IP (Internet Protocol) por redes ATM (Asynchronous Transfer Mode). ATM é uma tecnologia de transmissão baseada em células e orientada para conexão, adequada para comunicação de rede de alta velocidade e baixa latência. Discagem IPoA se refere ao processo de estabelecer uma conexão dial-up usando a tecnologia IPoA para acessar a internet.

Componentes do Protocolo

A ideia central do protocolo IPoA é encapsular pacotes IP dentro de células ATM para transmissão. Isso envolve vários componentes e protocolos principais:

- Camada de Adaptação ATM (AAL): A Camada de Adaptação ATM é responsável por adaptar pacotes IP no fluxo de células ATM. Ela fornece diferentes tipos de serviços de transmissão de dados, incluindo serviços orientados a conexão e sem conexão.

- Camada ATM:A camada ATM é responsável pela transmissão de células, incluindo multiplexação, demultiplexação, controle de fluxo e controle de erros.

- Camada IP:A camada IP manipula pacotes IP, incluindo roteamento, fragmentação e remontagem.

Processo de interação

O processo de interação para discagem IPoA pode ser amplamente dividido nas seguintes etapas:

- Estabelecimento de conexão física: O dispositivo do usuário (por exemplo, computador ou roteador) estabelece uma conexão física com o switch ATM ou roteador do provedor de serviços por meio da rede ATM. Isso geralmente envolve conectar e configurar linhas físicas.

- Estabelecimento de conexão virtual ATM: Após a conexão física ser estabelecida, o dispositivo do usuário e o dispositivo do provedor de serviços precisam estabelecer uma conexão virtual ATM. Isso inclui negociar e configurar VPI (Virtual Path Identifier) e VCI (Virtual Channel Identifier) para criar uma conexão ATM de ponta a ponta.

- Configuração de endereço IP: Uma vez que a conexão virtual ATM é estabelecida com sucesso, o dispositivo do usuário precisa obter um endereço IP válido. Isso pode ser feito por meio de DHCP (Dynamic Host Configuration Protocol) para alocação automática ou por meio de configuração IP estática manual.

- Roteamento: O dispositivo do usuário seleciona a conexão virtual ATM apropriada para transmissão de dados com base no endereço IP de destino e nas informações da tabela de roteamento.

- Encapsulamento e transmissão de dados:Na camada IP, os pacotes IP são encapsulados em células ATM e transmitidos pela conexão virtual ATM estabelecida para o endereço de destino.

Conclusão

IPoA é um protocolo projetado para transmitir dados IP por redes ATM, permitindo acesso eficiente e confiável à internet. Embora tenha suas vantagens, a mudança gradual para tecnologias mais avançadas pode limitar seu uso em ambientes de rede modernos.

SFP/SFP+ (1G/2,5G/5G/10G)

SFP/SFP+ (1G/2,5G/5G/10G) SFP-T (1G/2,5G/10G)

SFP-T (1G/2,5G/10G) Cabo AOC 10G/25G/40G/100G

Cabo AOC 10G/25G/40G/100G Cabo DAC 10G/25G/40G/100G

Cabo DAC 10G/25G/40G/100G QSFP28 QSFP+ SFP28 100G/40G/25G

QSFP28 QSFP+ SFP28 100G/40G/25G Conversores de mídia de cobre para fibra

Conversores de mídia de cobre para fibra Placa PCBA conversora de mídia de fibra

Placa PCBA conversora de mídia de fibra Conversores de mídia de fibra OEO

Conversores de mídia de fibra OEO Conversores de mídia serial para fibra

Conversores de mídia serial para fibra Conversores de mídia de vídeo para fibra

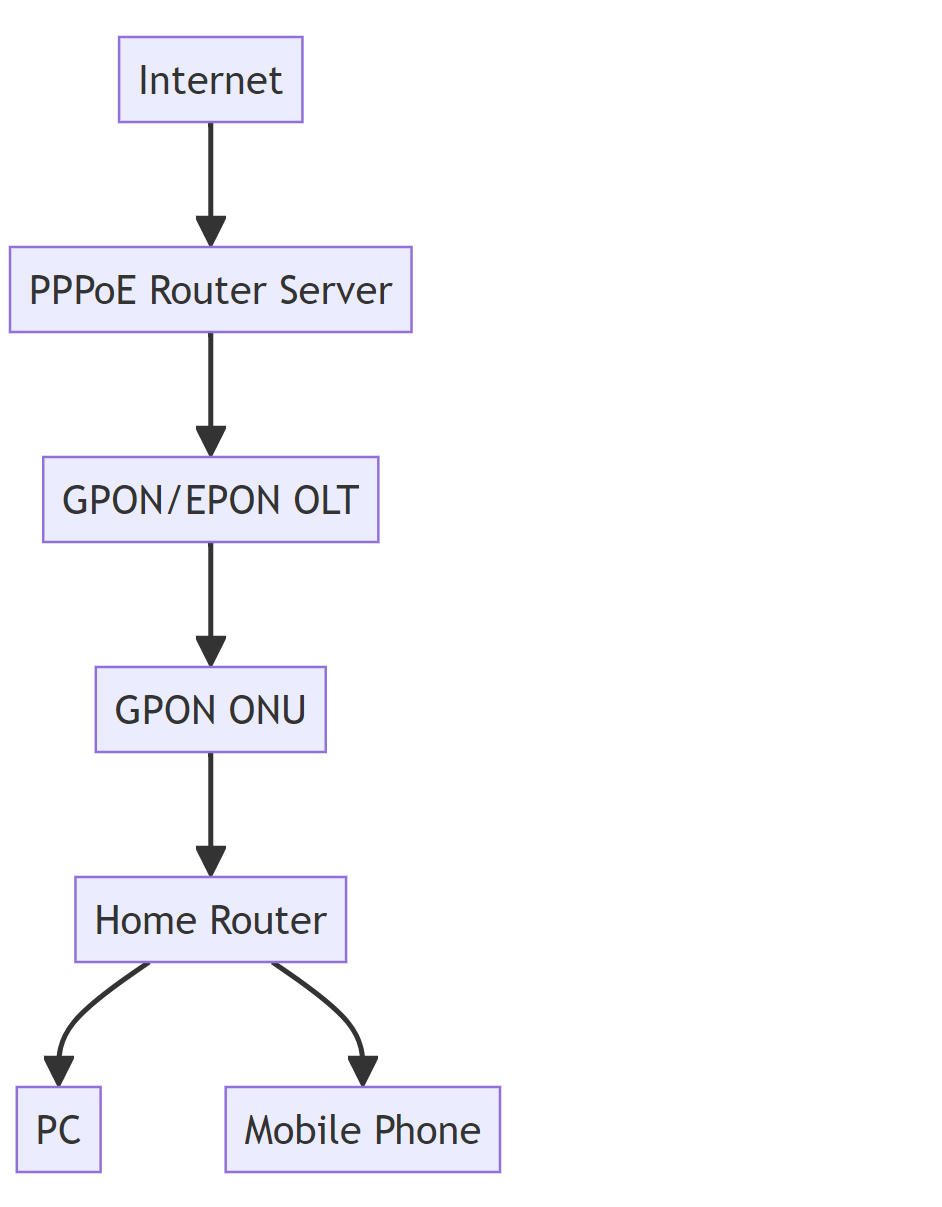

Conversores de mídia de vídeo para fibra ONU GPON/EPON de 1000M

ONU GPON/EPON de 1000M 10G EPON ONU/XG-PON/XGS-PON

10G EPON ONU/XG-PON/XGS-PON 2,5G GPON/XPON STICK SFP ONU

2,5G GPON/XPON STICK SFP ONU POE GPON/EPON ONU

POE GPON/EPON ONU GPON/EPON ONT sem fio

GPON/EPON ONT sem fio EPON OLT

EPON OLT GPON OLT

GPON OLT Módulo SFP PON

Módulo SFP PON Interruptores Industriais

Interruptores Industriais Switches Gerenciados

Switches Gerenciados Interruptores POE

Interruptores POE Switches não gerenciados

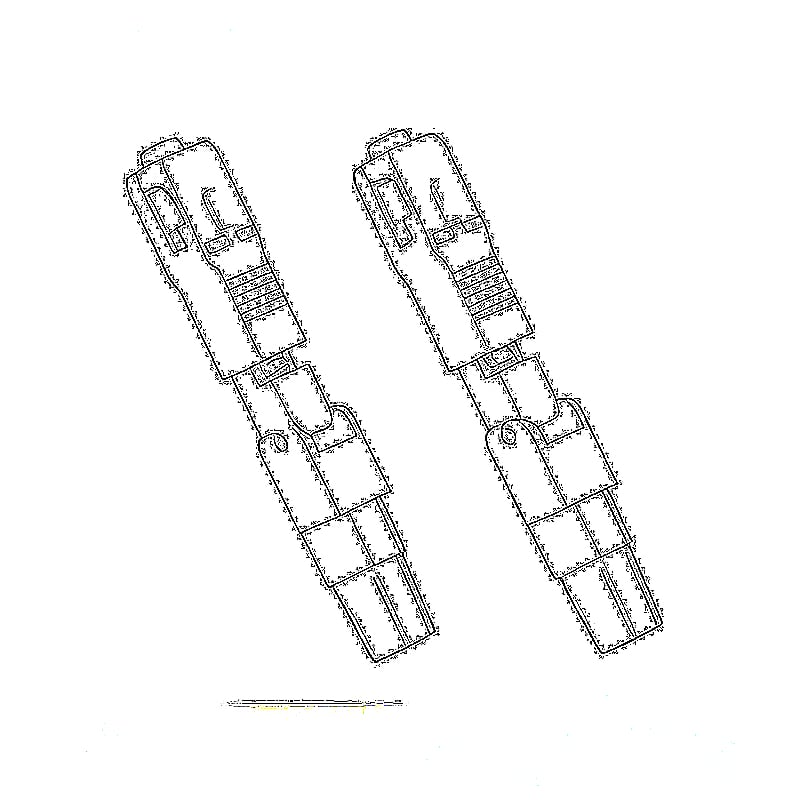

Switches não gerenciados Cabos de fibra MTP/MPO

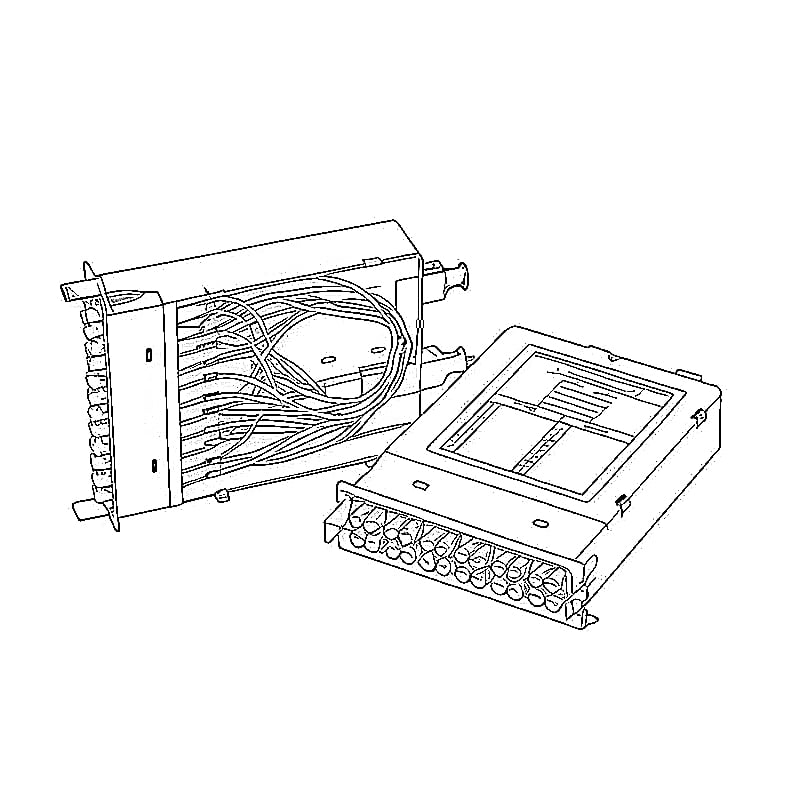

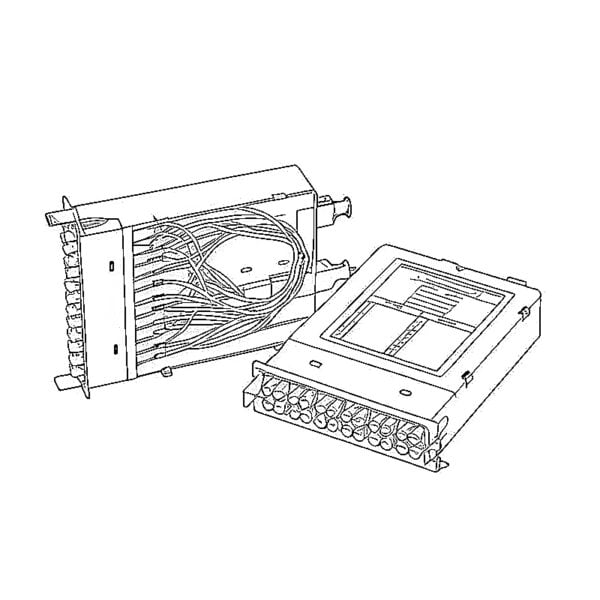

Cabos de fibra MTP/MPO Cassetes de fibra óptica

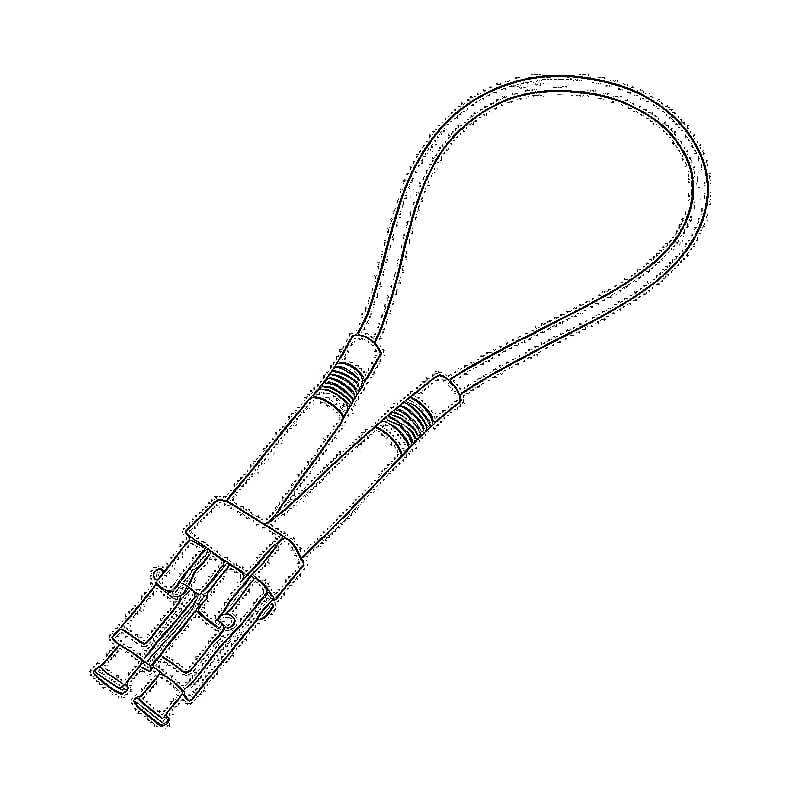

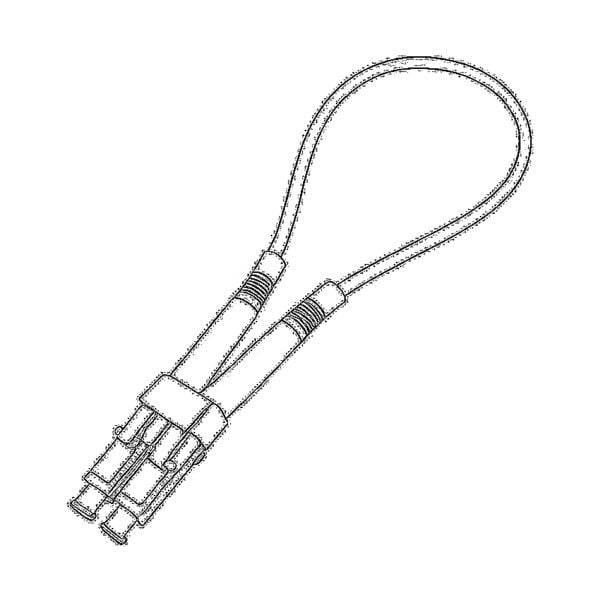

Cassetes de fibra óptica Loopback de fibra óptica

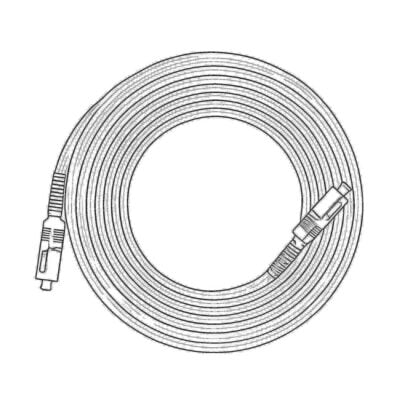

Loopback de fibra óptica Cabos Ópticos e Pigtails de Fibra

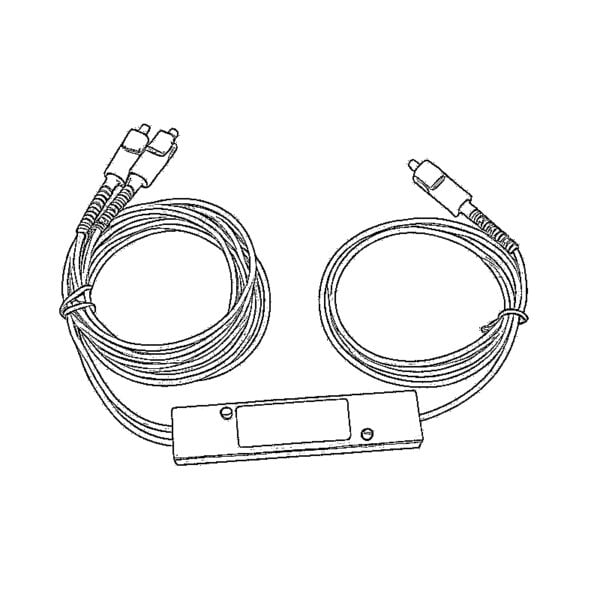

Cabos Ópticos e Pigtails de Fibra Divisores Ópticos e Caixa Divisora

Divisores Ópticos e Caixa Divisora Conectores de Flange de Fibra

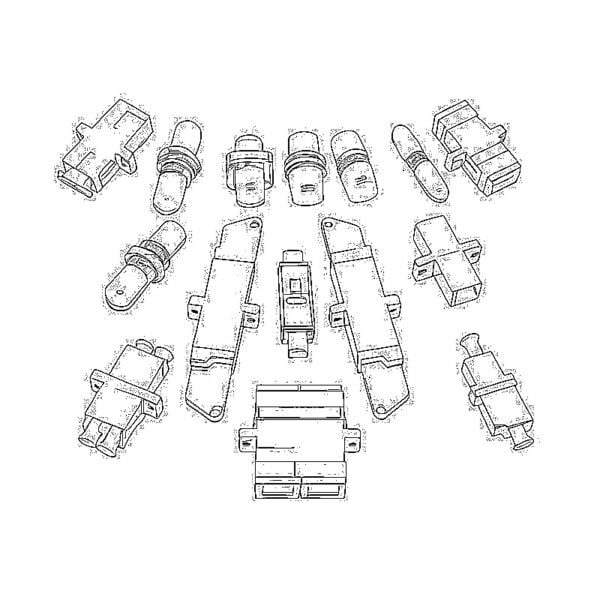

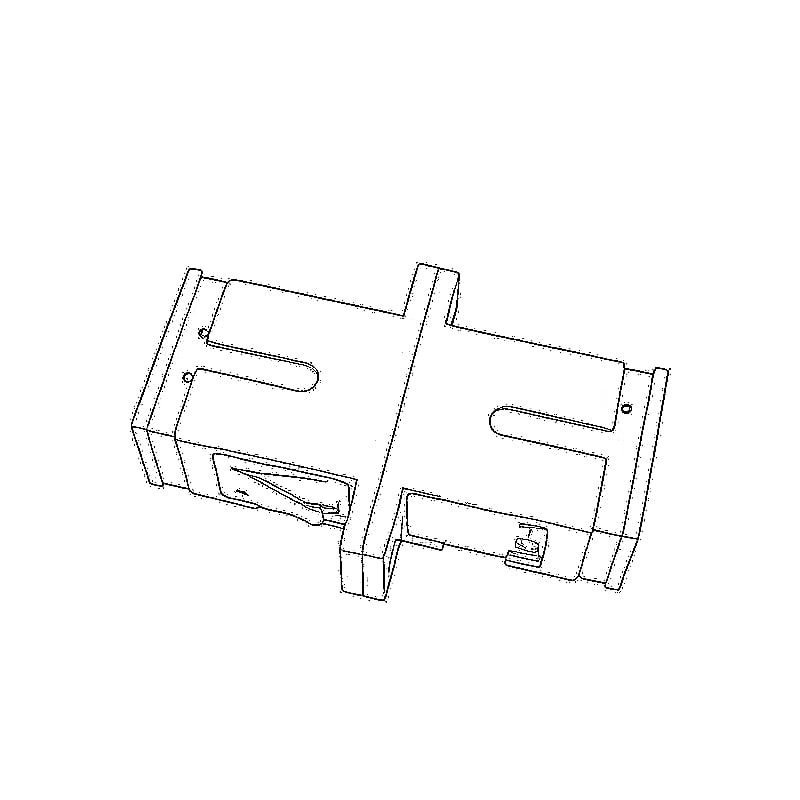

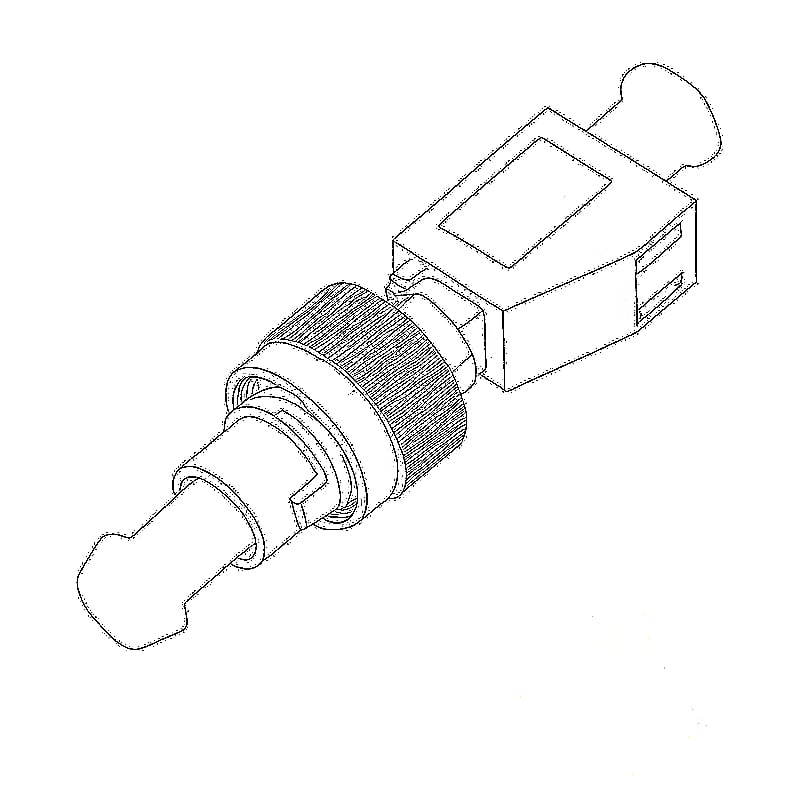

Conectores de Flange de Fibra Adaptadores Ópticos

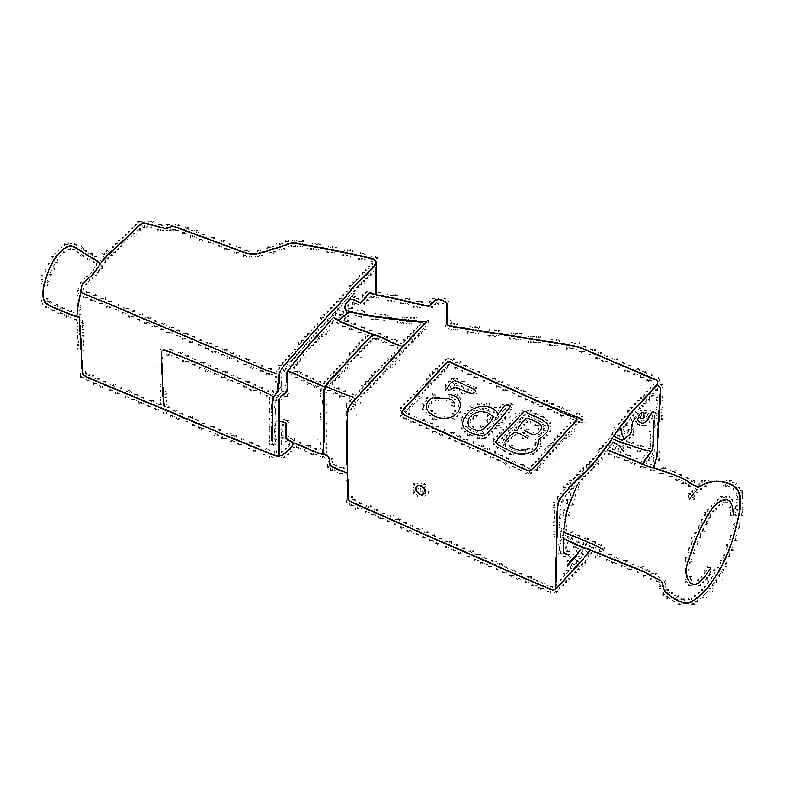

Adaptadores Ópticos Atenuador Óptico

Atenuador Óptico Conector rápido e painel de conectores

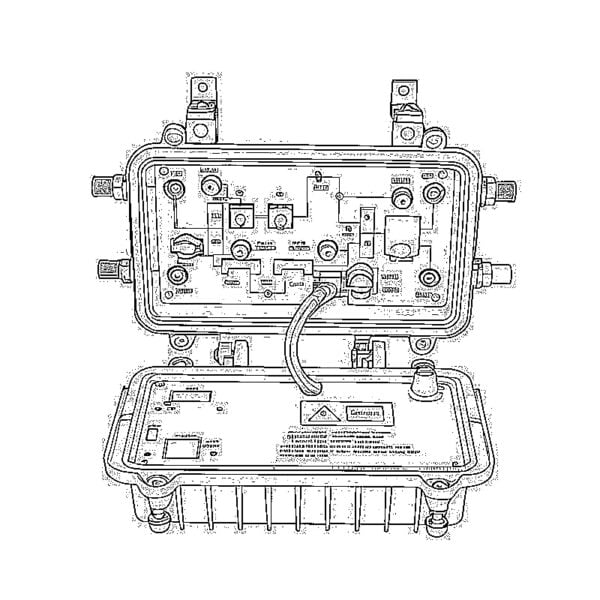

Conector rápido e painel de conectores Amplificador CATV

Amplificador CATV Receptor Óptico CATV

Receptor Óptico CATV Localizador visual de falhas

Localizador visual de falhas OTDR

OTDR Medidor de potência óptica

Medidor de potência óptica Identificador de Fibra Óptica

Identificador de Fibra Óptica Limpadores de fibra óptica

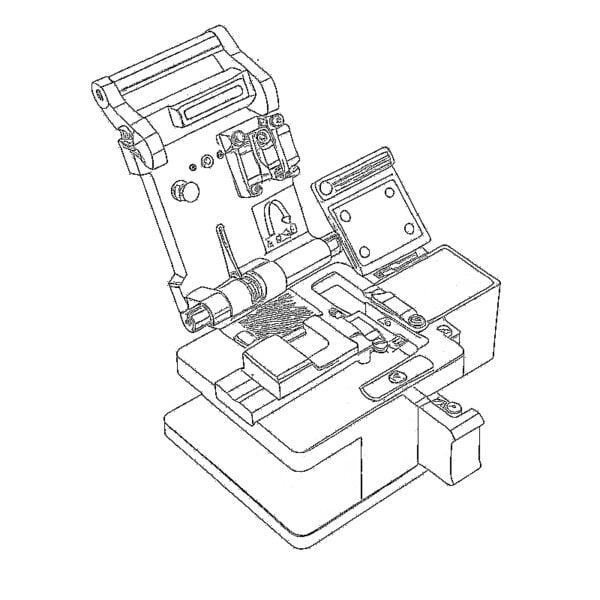

Limpadores de fibra óptica Cortadores de fibra e decapadores de fibra

Cortadores de fibra e decapadores de fibra Ferramentas de cobre

Ferramentas de cobre